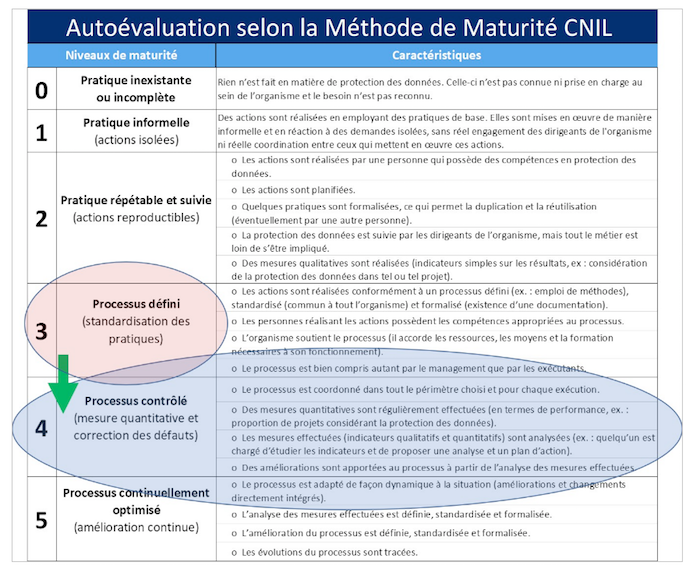

Modèle de maturité CNIL et Cyberattaques : 4 actions pour rassurer. Par Philippe Gabillault, Expert en protection des données et Jean-Marc Provent, Expert Data et Systèmes d'information.

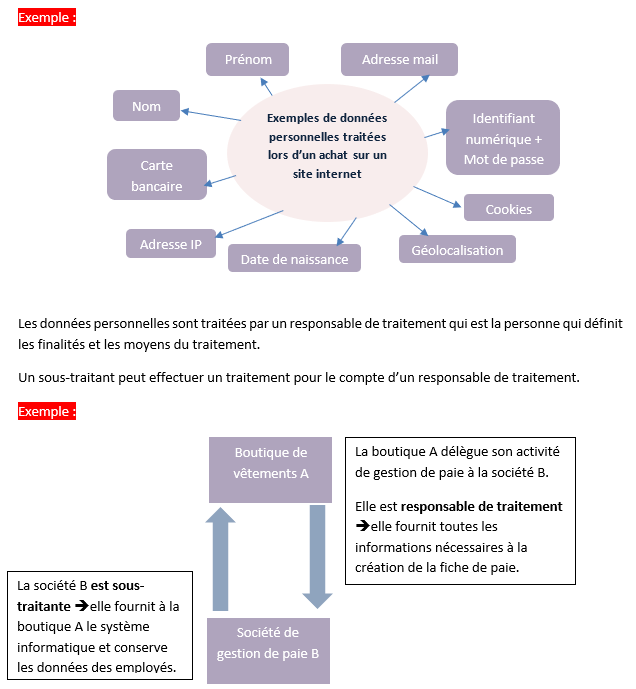

Julie François - "Je propose aux participants de se repositionner en tant que citoyen pour comprendre l'enjeu de la protection des données et pour mieux la projeter dans leur réalité professionnelle."